Bericht zum Stand

der cloudnativen

Sicherheit 2024

Generative KI ist eine bahnbrechende Technologie, die Organisationen sowohl neue Innovationsspielräume als auch bisher ungekannte Risiken beschert. Das wirft die schwierige Frage auf, wie sich die hier gebotenen Chancen so nutzen lassen, dass zugleich das Gefahrenpotenzial minimiert wird.

In Reaktion auf diese Problematik bietet die vierte Ausgabe des Berichts zum Stand der cloudnativen Sicherheit nützliche Informationen und Erkenntnisse, die aus einer Umfrage unter über 2.800 Cloud-Sicherheits- und DevOps-Experten in zehn Ländern und fünf Branchen stammen und Entscheidungsträger und Stakeholder in die Lage versetzen sollen, den größtmöglichen Nutzen aus dem anhaltenden Trend zur KI zu ziehen. Bei der Lektüre erfahren Sie im Detail, wie Unternehmen aus Ihrer Branche den aktuellen Veränderungen begegnen.

Bericht zum Stand der cloudnativen Sicherheit 2024

AI: Angriffsvektor oder Entwicklungsturbo?

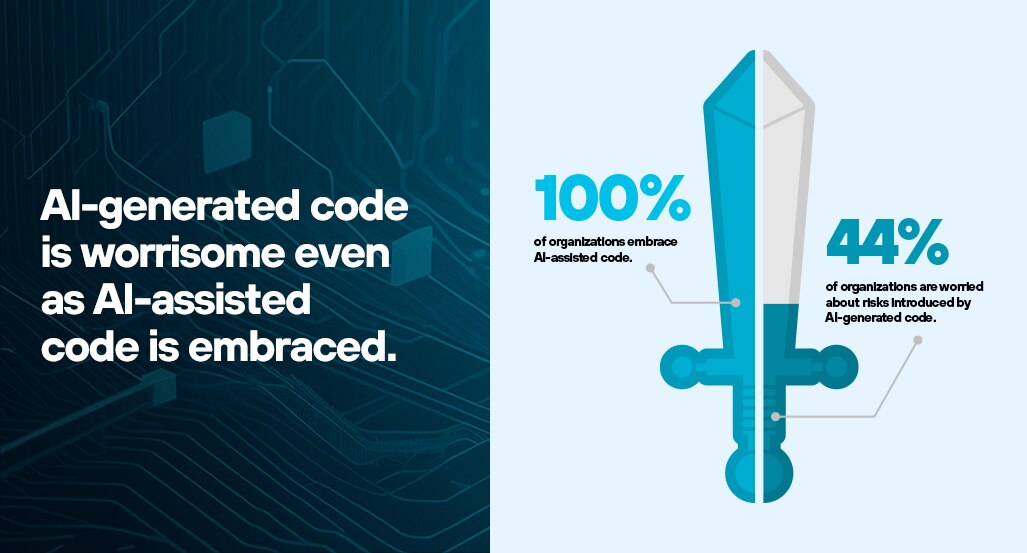

Sicherheitsrisiken durch KI-generierten Code

Doch nicht nur die Tatsache, dass KI für Angriffe eingesetzt werden kann, ruft Skeptiker und Zweifler auf den Plan. Ganze 44 % der befragten Unternehmensvertreter äußern verständliche Bedenken angesichts der Risiken, die mit der legitimen Nutzung von KI-generiertem Code verbunden sind. Denn die kurzen Entwicklungszeiten automatisch erstellter Software hebeln konventionelle Testmethoden aus und erhöhen so die Wahrscheinlichkeit, dass Sicherheitslücken unentdeckt bleiben.Aufbruch ins Ungewisse

Trotz des verbreiteten Argwohns gegenüber künstlicher Intelligenz, hat sich in den meisten Unternehmen eine optimistisch-pragmatische Haltung zur neuen Technologie durchgesetzt. Jedenfalls planen alle Umfrageteilnehmer den Umstieg auf die KI-gestützte Codeerstellung und haben vor, ihre Sicherheitsstrategien entsprechend anzupassen.

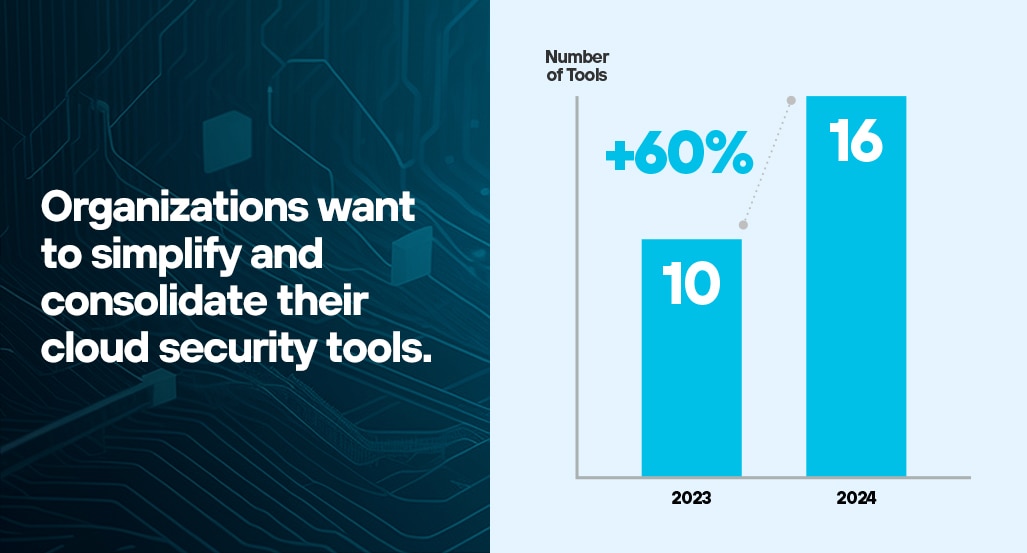

Das richtige Gleichgewicht zwischen Tools, Anbietern und Anforderungen

Allerdings sind in dieser Hinsicht kaum Fortschritte zu verzeichnen, obwohl das Thema Komplexität wiederholt im Bericht zum Stand der cloudnativen Sicherheit behandelt wurde. Tatsächlich ist die Anzahl der dedizierten Cloud-Sicherheitstools im Vergleich zum letzten Jahr um 60 % gestiegen.

Schutz von Daten in verteilten Infrastrukturen

Erschwerend kommt hinzu, dass 98 % der Unternehmen sensible Daten in verteilten Umgebungen speichern. Mehr als die Hälfte der Befragten sieht in dieser Komplexität die Ursache für bestehende Herausforderungen rund um die Überwachung und Kontrolle wichtiger Daten. Zugleich äußern 48 % die Ansicht, dass die bestehenden Maßnahmen zur Aufrechterhaltung der Datensicherheit nicht greifen.

Immer mehr Sicherheitsvorfälle

Wenn Unternehmensdaten auf verschiedene Cloud-Umgebungen verteilt sind, erreicht die Angriffsfläche riesige Ausmaße. Darüber hinaus bestehen vielerorts Defizite in puncto Monitoring, was böswilligen Insidern und externen Kriminellen zusätzliche Chancen eröffnet. Daher kann es nicht überraschen, dass 45 % der Befragten einen Anstieg von Advanced Persistent Threats (ATP) beobachten.Generell zeigen die vorliegenden Jahresdaten, dass sich die Anzahl der Sicherheitsvorfälle in allen Branchen und Sektoren vergrößert hat. Fast 50 % der Unternehmen berichten von zunehmenden Ausfallzeiten aufgrund von Fehlkonfigurationen, Complianceverstößen und ungesicherten APIs (43 % sehen API-bezogene Risiken als größte Gefahr für die Sicherheit), während 64 % einen Zuwachs der Datensicherheitsverstöße verzeichnen.

Produktive Zusammenarbeit ist Chefsache

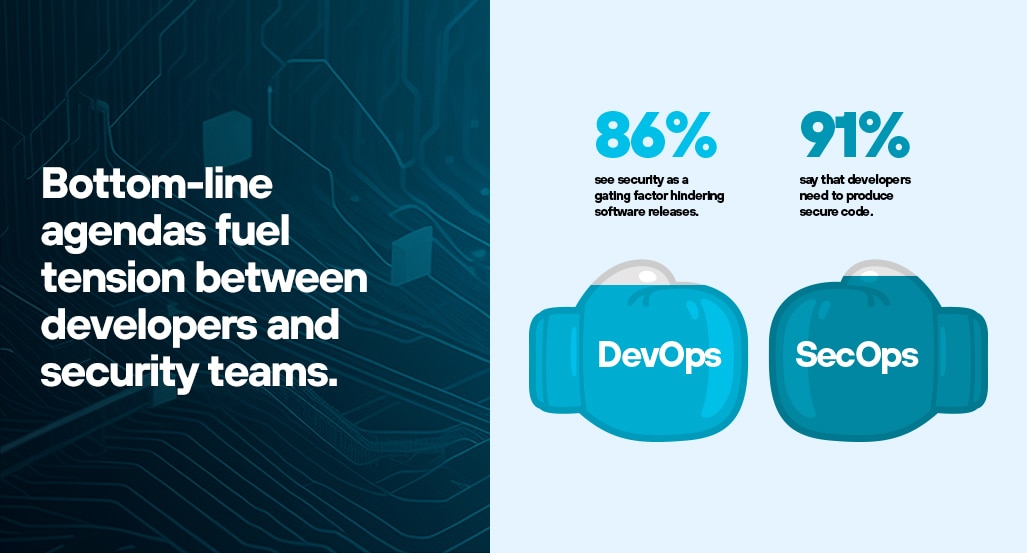

Rückstände und gegenseitige Schuldzuweisungen

Befeuert werden viele dieser Differenzen durch die Tatsache, dass Entwickler neue Features, Updates und Fixes möglichst rasch liefern müssen, damit ihr Unternehmen die gesetzten geschäftlichen Ziele erreichen kann. Unter diesen Umständen steigt die Anzahl der Sicherheitstickets und verpassten Markteinführungstermine, was unvermeidlich zu wechselseitigen Schuldzuweisungen führt: 86 % der Befragten sind der Ansicht, dass Softwarereleases durch Sicherheitsmaßnahmen behindert werden. Gleichzeitig vertreten 91 % die Meinung, dass Entwickler bei der Erstellung von Code mehr auf die Sicherheit achten müssen.Einig sind sich die Teilnehmer jedoch in der Bewertung der Auswirkungen des Konflikts. 71 % berichten von Schwachstellen, die auf eine überstürzte Bereitstellung zurückzuführen sind. Die überwiegende Mehrheit klagt über ineffiziente Entwicklungs- und Bereitstellungsprozesse (92 %), Stress (71 %) und eine hohe Mitarbeiterfluktuation (93 %).

Risiken, Fakten und Sicherheitsstrategien rund um die Cloud

Diese Befunde erklären, warum den Themen Effizienz und Effektivität weithin ein hoher Stellenwert zugemessen wird. Mehr als 90 % der Umfrageteilnehmenden gaben an, dass durch die große Anzahl an Punktlösungen in ihrem Unternehmen tote Winkel entstehen, was wiederum die Priorisierung erkannter Risiken und die Prävention akuter Bedrohungen beeinträchtigt. Zudem wissen 88 % nicht, welche Sicherheitstools zur Bewältigung ihrer gegenwärtigen Herausforderungen nötig sind. Klarheit besteht in den Teams lediglich bezüglich der erforderlichen Funktionen. Fast 95 % fordern eine Lösung zur automatischen Erkennung miteinander zusammenhängender Sicherheitslücken und Fehlkonfigurationen, die Angreifern als Einfallstor dienen könnten, und wünschen sich Empfehlungen für die Behebung solcher Probleme.